- 3만여 대 리눅스 서버 전수조사… BPFDoor 계열 악성코드 24종과 웹셸 1종 추가 발견

- 단말기 고유식별번호(IMEI) 포함된 개인정보 파일 확인… 데이터 유출 가능성은 현재까지 미확인

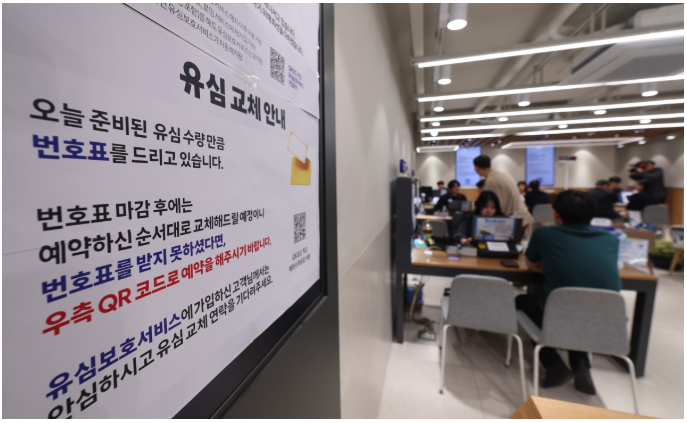

SK텔레콤 침해사고를 조사 중인 민관합동조사단(이하 조사단)이 5월 19일, 지난 4월 29일 발표한 1차 결과에 이은 2차 조사 결과를 발표했다. 이번 발표에서는 악성코드 감염 서버가 기존보다 늘어난 23대에 이르렀으며, 악성코드 역시 총 25종이 확인돼 조치됐다고 밝혔다.

조사단은 SKT의 전체 서버 시스템을 대상으로 보안 점검을 진행 중이며, 그중 리눅스 서버 약 3만여 대에 대해 4차례 집중 점검을 실시했다. 조사단은 특히 BPFDoor 계열 악성코드의 은밀성과 내부 시스템까지 깊숙이 침투할 가능성에 주목해 점검 강도를 높였다. 이번 점검에서는 국내외에서 확인된 BPFDoor 악성코드 변종 202종을 탐지할 수 있는 특수 툴을 적용해 보다 정밀한 분석이 이루어졌다.

이번 2차 발표에서 가장 큰 관심을 끄는 부분은, 단말기 고유식별번호(IMEI)와 개인정보가 일정 기간 임시로 저장된 서버 2대가 악성코드에 감염된 사실이다. 해당 서버는 통합고객인증 서버와 연동되어 있었으며, 여기에 저장된 파일 안에는 이름, 생년월일, 전화번호, 이메일 등 다수의 개인정보와 함께 총 291,831건의 IMEI 정보가 포함된 것으로 조사됐다.

조사단은 초기 조사 단계에서 IMEI 저장 여부가 있었던 38대 서버의 감염 여부를 집중적으로 점검했고, 이들 서버는 모두 감염되지 않은 것으로 확인됐다고 밝힌 바 있다. 하지만 이후 악성코드 감염이 확인된 서버들을 포렌식 분석하던 중, 연동된 서버에서 임시로 저장된 파일에 IMEI 정보가 포함되어 있었던 사실이 새롭게 드러났다.

조사단은 해당 IMEI 파일이 저장된 기간 중 방화벽 접속 로그가 남아 있는 2024년 12월 3일부터 2025년 4월 24일까지는 자료 유출 정황이 없음을 확인했다. 다만, 로그가 존재하지 않는 2022년 6월 15일부터 2024년 12월 2일까지의 자료 유출 여부는 현재까지 확인되지 않은 상태다.

조사단은 개인정보가 저장된 서버를 확인한 직후인 5월 11일, SKT 측에 자료 유출 가능성을 자체적으로 점검하고 국민 피해 예방 조치를 취할 것을 요구했다. 또한 개인정보보호위원회에도 관련 사실을 5월 13일 공식 통보하고, 사업자의 동의를 받아 관련 서버 자료를 5월 16일 공유했다.

조사단은 이와 함께, SKT 서버에서 발견된 악성코드가 1차 공지 당시의 4종, 2차 공지의 8종 외에도 추가로 BPFDoor 계열 12종과 웹셸 1종이 더 있다고 밝혔다. 조사단은 이러한 악성코드 탐지 정보를 전국의 6,110개 행정부처, 공공기관 및 민간기업에 배포하며 피해 확산 방지에 힘쓰고 있다.

과학기술정보통신부는 이번 사태가 다른 통신사와 온라인 기반 플랫폼 기업에도 영향을 줄 수 있다고 판단, 통신 3사 및 주요 플랫폼 4개사와 협의체를 구성해 보안 점검을 강화하고 있다. 통신사와 플랫폼 기업에 대한 보안점검 전담조직(TF)을 5월 12일부터 운영 중이며, 점검 결과를 매일 또는 주간 단위로 점검하고 있다. 중앙행정기관, 지자체, 공공기관은 국가정보원 주관으로 별도의 점검을 병행 중이다.

조사단은 “앞으로도 조사 과정에서 국민 피해 가능성이 있는 정황이 발견될 경우, 이를 투명하게 공개하고 사업자로 하여금 신속히 대응하도록 하겠다”며 “정부 차원의 추가 대응도 병행해 나갈 계획”이라고 밝혔다.